Salut les Self-Hosters de choc ! Aujourd'hui, on va parler d'un outil essentiel pour la sécurité de vos précieuses machines auto-hébergées : UFW, l'Uncomplicated Firewall. Si vous vous sentez parfois aussi vulnérables qu'un Papillon face à un Chat Noir affamé, pas de panique ! UFW est là pour vous offrir une protection simple et efficace.

Accrochez-vous, ça va griffer (gentiment) !

⚡ Qu'est-ce qu'UFW et pourquoi l'adopter ?

Imaginez votre serveur comme votre QG secret. Vous n'aimeriez pas que n'importe quel vilain (ou n'importe quel bot un peu trop curieux) puisse y entrer sans frapper, n'est-ce pas ? C'est là qu'UFW entre en scène.

C'est un pare-feu, un gardien numérique qui contrôle le trafic entrant et sortant de votre système.

Contrairement à son grand frère iptables, qui peut parfois ressembler à une pelote de laine emmêlée (même pour les plus agiles des chats !), UFW se veut simple et intuitif.

Il utilise une syntaxe claire pour définir les règles de pare-feu, vous permettant de protéger votre serveur sans avoir besoin d'un doctorat en sécurité réseau. C'est un peu le Chat Noir : discret, efficace et toujours là quand on a besoin de lui !

En résumé, UFW c'est :

- Simple : Facile à comprendre et à utiliser, même pour les novices.

- Efficace : Protège votre serveur des intrusions non désirées.

- Indispensable : Un rempart de base pour toute bonne installation self-hébergée.

💾 Installation d'UFW : un jeu d'enfant (ou presque !)

Maintenant, passons aux choses sérieuses : comment installer ce précieux allié félin sur votre distribution Linux préférée ? Pas de panique, c'est aussi simple que de chiper un cookie sous le nez de Marinette !

Sur Debian et Ubuntu (et leurs dérivés) :

Si vous êtes un adepte des distributions basées sur Debian, comme Ubuntu, Linux Mint, etc., ouvrez votre terminal et tapez la commande suivante :

sudo apt update

sudo apt install ufw

Ces deux lignes de commande vont d'abord mettre à jour la liste des paquets disponibles, puis télécharger et installer UFW. Une fois l'installation terminée, UFW ne sera pas actif par défaut.

Sur Fedora, CentOS et Red Hat (et leurs dérivés) :

Pour les utilisateurs de Fedora, CentOS, Red Hat Enterprise Linux (RHEL) et leurs amis, la commande est légèrement différente (on change juste de "chat-ristocratie" de paquets !) :

sudo dnf install ufw

ou pour les versions plus anciennes utilisant yum :

sudo yum install ufw

Là encore, une fois installé, UFW attendra vos instructions avant de monter la garde.

Sur Arch Linux (et ses dérivés) :

Pour les puristes d'Arch Linux (ceux qui aiment construire leur propre "chat-sse-souris" sur mesure), utilisez pacman :

sudo pacman -S ufw

Et voilà ! UFW est installé sur votre système. Maintenant, il faut le réveiller de sa sieste !

🔧 Exemples d'utilisation : UFW en action

Maintenant que notre félin de sécurité est installé, voyons quelques exemples concrets pour le mettre au travail. Souvenez-vous, la règle de base est de tout refuser par défaut et d'autoriser uniquement ce qui est nécessaire. C'est comme s'assurer que seules les personnes de confiance ont le mot de passe de votre QG !

Activer et désactiver UFW :

Pour activer UFW et commencer à protéger votre système, utilisez la commande :

sudo ufw enable

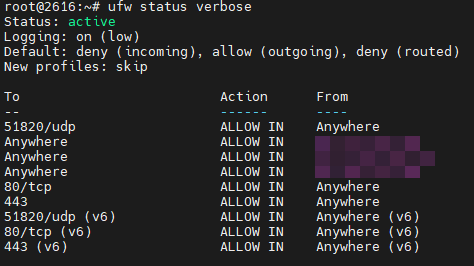

Vous devriez voir un message vous indiquant que le pare-feu est actif. Pour vérifier l'état d'UFW à tout moment, tapez :

sudo ufw status

Si vous avez besoin de désactiver temporairement le pare-feu (attention, c'est comme laisser la porte de votre QG ouverte !), utilisez :

sudo ufw disable

Autoriser les connexions entrantes :

C'est ici que vous définissez qui a le droit de frapper à la porte.

Autoriser le trafic sur un port spécifique depuis une adresse IP spécifique :

sudo ufw allow from 192.168.1.10 to any port 80

Seule la machine 192.168.1.10 pourra accéder au port 80 de votre serveur.

Autoriser le trafic depuis un réseau spécifique :

sudo ufw allow from 192.168.1.0/24Toutes les machines du réseau 192.168.1.x pourront accéder à votre serveur.

Autoriser le trafic depuis une adresse IP spécifique :

sudo ufw allow from 192.168.1.10

Seule la machine avec l'adresse IP 192.168.1.10 pourra accéder à votre serveur (sur tous les ports).

Autoriser le trafic pour un service connu (UFW connaît déjà certains services) :

sudo ufw allow http

sudo ufw allow https

Ces commandes autorisent le trafic sur les ports 80 (HTTP) et 443 (HTTPS) respectivement.

Autoriser le trafic sur un port spécifique (par exemple, SSH sur le port 22) :

sudo ufw allow 22

Ou, pour être plus explicite sur le protocole (TCP ou UDP) :

sudo ufw allow 22/tcp

C'est essentiel si vous voulez pouvoir vous connecter à votre serveur à distance !

Refuser les connexions entrantes :

Par défaut, UFW refuse tout le trafic entrant non explicitement autorisé. Mais vous pouvez aussi définir des règles de refus spécifiques :

sudo ufw deny 8080/tcp

Cette commande refusera toute connexion TCP entrante sur le port 8080.

Supprimer une règle :

Si vous avez fait une erreur ou si vous n'avez plus besoin d'une règle, vous pouvez la supprimer de deux manières :

En spécifiant la règle elle-même : Utilisez la même syntaxe que pour ajouter la règle, mais remplacez allow par delete (ou deny par delete si c'était une règle de refus) :

sudo ufw delete allow 22/tcp

sudo ufw delete deny 8080/tcp

Par le numéro de la règle : Affichez d'abord la liste des règles avec leurs numéros :

sudo ufw status numbered

Ensuite, supprimez la règle en utilisant son numéro :

sudo ufw delete 3

(Remplacez 3 par le numéro de la règle que vous souhaitez supprimer).

Réinitialiser UFW :

Si vous vous êtes un peu emmêlé les pinceaux (ça arrive, même aux meilleurs chats !), vous pouvez réinitialiser complètement UFW à son état par défaut (tout refuser entrant, tout autoriser sortant) avec la commande :

sudo ufw reset

Attention : Cette commande supprime TOUTES vos règles personnalisées. Utilisez-la avec prudence !

Conclusion : ronronnez en sécurité avec UFW

Voilà, vous avez maintenant une bonne base pour comprendre et utiliser UFW. C'est un outil simple mais puissant qui peut grandement améliorer la sécurité de vos serveurs auto-hébergés. N'oubliez pas d'activer UFW et de configurer les règles nécessaires pour les services que vous exposez.

Comme Chat Noir veillant sur Paris, UFW veillera sur votre serveur. Alors, lancez-vous, expérimentez et n'hésitez pas à laisser des commentaires si vous avez des questions.

Et rappelez-vous : la sécurité, c'est comme l'amour d'un kwami, il faut en prendre soin tous les jours ! 😉